2009年上半年中國大陸地區(qū)互聯(lián)網(wǎng)安全報告

2009-08-27 07:52:00五、2009年上半年度惡意網(wǎng)站掛馬分析

1、利用各種漏洞掛馬

2009年上半年,黑客對于漏洞的利用趨勢沒有明顯轉(zhuǎn)變,其主要用途仍然在網(wǎng)頁掛馬上,如:Realplay 播放器漏洞、聯(lián)眾世界漏洞、暴風(fēng)影音漏洞等。同時,針對漏洞出現(xiàn)的攻擊程序、代碼也呈現(xiàn)出目的性強、時效性高的趨勢。由于目前流行的各種熱門網(wǎng)站、客戶端軟件和瀏覽器,都存在著眾多漏洞和安全薄弱點,使得用戶遭到攻擊的渠道暴增;而且,隨著黑客-病毒產(chǎn)業(yè)鏈臻于完善,支撐互聯(lián)網(wǎng)發(fā)展的多種商業(yè)模式都遭到了盜號木馬、木馬點擊器的侵襲,使得用戶對于網(wǎng)絡(luò)購物、網(wǎng)絡(luò)支付、網(wǎng)游產(chǎn)業(yè)的安全信心遭到打擊。

瑞星“云安全”系統(tǒng)監(jiān)測發(fā)現(xiàn),一旦出現(xiàn)微軟漏洞,很快會被惡意攻擊者廣泛采用來進行網(wǎng)頁掛馬活動:

2009年2月,瑞星公司發(fā)出第一個紅色(一級)安全警報,因為針對IE7新漏洞(MS09--002)的病毒攻擊代碼在網(wǎng)上公布,導(dǎo)致利用該漏洞的新木馬病毒大量出現(xiàn)。從瑞星“云安全”數(shù)據(jù)中心統(tǒng)計看,該漏洞補丁發(fā)布日期前后的一段時間,惡意掛馬網(wǎng)站的數(shù)目以及攔截次數(shù)均有不同程度的漲幅。僅在2月19日就截獲了高達866萬人次的掛馬網(wǎng)站攻擊,比前一天增加了一倍之多。

2009年6月,微軟DirectShow爆嚴(yán)重漏洞,黑客利用熱門視頻傳播木馬已成為慣用伎倆,而對“DirectShow視頻開發(fā)包”漏洞的利用則是在視頻播放時下載木馬,而視頻文件本身并不需要捆綁木馬,因此可以避開殺毒軟件和防火墻的防護,黑客可以通過在線播放“網(wǎng)頁掛馬”、 網(wǎng)友間視頻共享等多種途徑傳播木馬。該漏洞在播放某些經(jīng)過特殊構(gòu)造的QuickTime媒體文件時,可能導(dǎo)致遠程任意代碼執(zhí)行。攻擊者可隨意查看、更改或刪除數(shù)據(jù)或者創(chuàng)建擁有完全用戶權(quán)限的新帳戶。

2、利用CSS掛馬

隨著Web2.0技術(shù)以及Blog、Wiki等廣泛的應(yīng)用,各種網(wǎng)頁特效用得越來越多,這也給黑客一個可乘之機。他們發(fā)現(xiàn),用來制作網(wǎng)頁特效的CSS代碼,可以用來掛馬。而比較諷刺的是,CSS掛馬方式其實是從防范IFRAME掛馬的CSS代碼演變而來。CSS掛馬方式,可以說是Web2.0時代黑客的最愛。

在Web1.0時代,使用IFRAME掛馬對于黑客而言,與其說是為了更好地實現(xiàn)木馬的隱藏,倒不如說是無可奈何的一個選擇。在簡單的HTML網(wǎng)頁和缺乏交互性的網(wǎng)站中,黑客可以利用的手段也非常有限,即使采取了復(fù)雜的偽裝,也很容易被識破,還不如IFRAME來得直接和有效。

但如今交互式的Web2.0網(wǎng)站越來越多,允許用戶設(shè)置與修改的博客、SNS社區(qū)等紛紛出現(xiàn)。這些互動性非常強的社區(qū)和博客中,往往會提供豐富的功能,并且會允許用戶使用CSS層疊樣式表來對網(wǎng)站的網(wǎng)頁進行自由的修改,這促使了CSS掛馬流行。

注意:CSS是層疊樣式表(Cascading Style Sheets)的英文縮寫。CSS最主要的目的是將文件的結(jié)構(gòu)(用HTML或其他相關(guān)語言寫的)與文件的顯示分隔開來。這個分隔可以讓文件的可讀性得到加強、文件的結(jié)構(gòu)更加靈活。

黑客在利用CSS掛馬時,往往是借著網(wǎng)民對某些大網(wǎng)站的信任,將CSS惡意代碼掛到博客或者其他支持CSS的網(wǎng)頁中,當(dāng)網(wǎng)民在訪問該網(wǎng)頁時惡意代碼就會執(zhí)行。這就如同你去一家知名且證照齊全的大醫(yī)院看病,你非常信任醫(yī)院,但是你所看的門診卻已經(jīng)被庸醫(yī)外包了下來,并且打著醫(yī)院的名義利用你的信任成功欺騙了你。但是當(dāng)你事后去找人算賬時,醫(yī)院此時也往往一臉無辜。

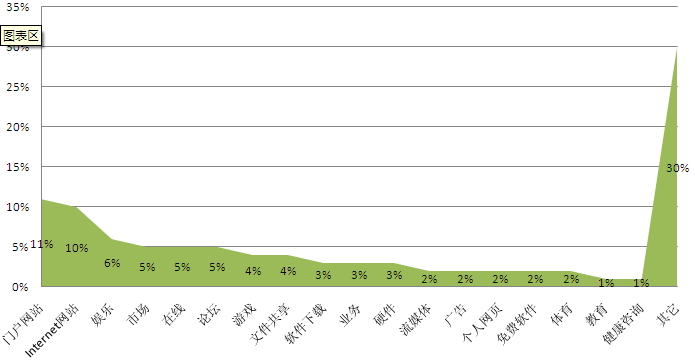

據(jù)瑞星“云安全”監(jiān)測系統(tǒng)顯示,每天約有30%的網(wǎng)民上網(wǎng)時會遇到掛馬網(wǎng)站。這些掛馬網(wǎng)站中80%以上屬于管理不嚴(yán)的正規(guī)網(wǎng)站,其中包括門戶網(wǎng)站、娛樂網(wǎng)站、市場經(jīng)濟形勢網(wǎng)站、網(wǎng)絡(luò)論壇、游戲網(wǎng)站等(如下圖),用戶訪問這些網(wǎng)站就會中毒。顯而易見,越來越多的惡意攻擊源自利用CSS掛馬的合法網(wǎng)站。

3、利用“熱點信息”傳播牟利

瑞星“云安全”系統(tǒng)監(jiān)測發(fā)現(xiàn),只要公眾關(guān)注某一話題,黑客就會“如影隨行”, 目的就是通過掛馬實現(xiàn)病毒感染、控制肉雞、盜號、提高網(wǎng)站點擊率等等以達到其最終的經(jīng)濟利益。

(1)、杰克遜病逝新聞引網(wǎng)民關(guān)注 娛樂網(wǎng)站大量被“黑”

隨著《變形金剛2》的熱映與邁克爾·杰克遜病逝等事件成為廣大網(wǎng)民關(guān)注的熱點,大量網(wǎng)民訪問視頻網(wǎng)站收看預(yù)告片或追憶明星生前的經(jīng)典影音。這些視頻網(wǎng)站很快就被黑客瞄上了。更有甚者,一些木馬病毒還偽裝成殺毒軟件,欺騙用戶付費。“殺軟偽造者木馬”Trojan.Win32.FakeAV.ri)就是其中之一。該病毒是一個假冒殺毒軟件的欺騙程序,病毒會把自身偽造成一個正常的殺毒軟件,在桌面和開始菜單生成快捷方式。無論用戶電腦是否有病毒,偽造的殺毒軟件都會提示掃描到病毒,騙用戶殺毒,使用戶更容易上當(dāng)注冊。當(dāng)用戶使用偽裝的“清除病毒功能”時,會連接指定網(wǎng)站進行注冊并對指定網(wǎng)站進行流量點擊。

(2)、黑客瞄準(zhǔn)購物網(wǎng)站,傳播盜號病毒

“網(wǎng)購“已成為時值人們最流行的購物方式,黑客也虎視眈眈的瞄準(zhǔn)了購物網(wǎng)站,瑞星“云安全”系統(tǒng)就從截獲的掛馬網(wǎng)站中發(fā)現(xiàn),多家禮品購物網(wǎng)站被駭客惡意掛馬,E搜禮品網(wǎng)站幾乎每個網(wǎng)頁都被掛上了木馬病毒,用戶一旦點擊被掛馬的網(wǎng)頁就有可能被木馬入侵,而這些木馬病毒有90%以上都是盜號病毒,黑客通過獲取到的賬號,轉(zhuǎn)移用戶資金,嚴(yán)重威脅用戶網(wǎng)上銀行資金安全

4、網(wǎng)頁掛馬更具隱蔽性和智能化

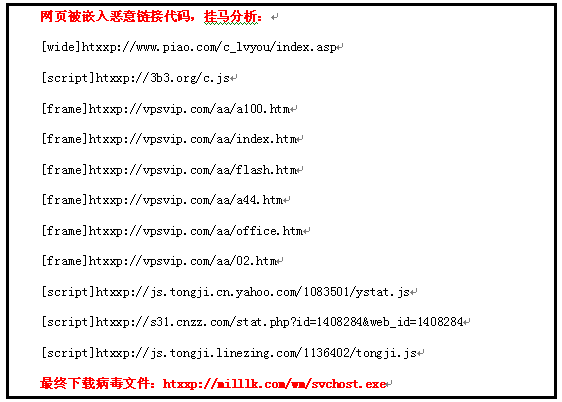

通過對瑞星云安全攔截的惡意網(wǎng)址進一步分析,發(fā)現(xiàn)惡意網(wǎng)址更加具有隱蔽性,一般惡意網(wǎng)址鏈接,最少通過3次跳轉(zhuǎn) ,最多也就7—8次跳轉(zhuǎn),分析出最終網(wǎng)馬地址。而在近期網(wǎng)馬解密分析中,有出現(xiàn)惡意地址經(jīng)過多次跳轉(zhuǎn),要經(jīng)過層層分析,最終才能解密出最終網(wǎng)馬地址。而這些都是源于系統(tǒng)漏洞、后臺服務(wù)器存在不安全設(shè)置、網(wǎng)站實現(xiàn)代碼缺陷(如SQL注入、論壇代碼缺陷、跨站腳本等)、或網(wǎng)站提供Web服務(wù)的程序漏洞、IIS漏洞、Apache漏洞等隱患,給黑客可乘之機;其中訪問量越大的網(wǎng)站越有被掛馬的可能,因為此類網(wǎng)站被黑客關(guān)注程度較高;另外政府機關(guān)網(wǎng)站、各大中型企業(yè)網(wǎng)站,由于專業(yè)性技術(shù)人員缺乏,網(wǎng)站大多由第三方公司外包開發(fā),存在缺陷較多,也最容易被掛馬。

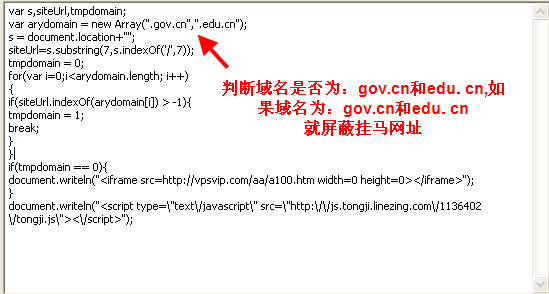

近期,對瑞星“云安全”截獲的惡意網(wǎng)址進行分析,發(fā)現(xiàn)惡意鏈接為:“http://3b3.org/c.js”極為猖獗,分析其js腳本程序,其中有針對gov.cn、edu.cn這兩個域名判斷,如果是gov.cn和edu.cn就不嵌入掛馬網(wǎng)址,即對政府和教育類域名屏蔽掛馬網(wǎng)址,可見黑客團伙的網(wǎng)頁掛馬技術(shù)已日趨智能化和產(chǎn)業(yè)化。

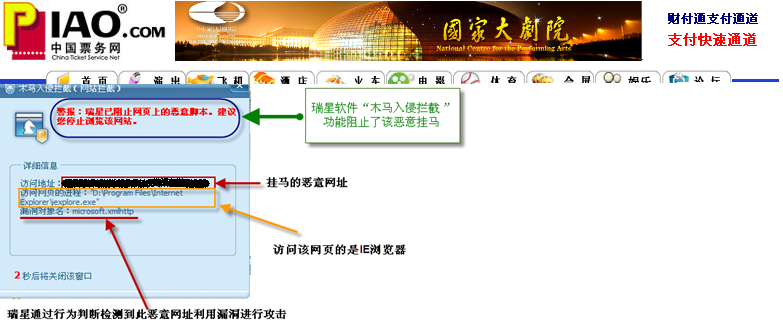

5、瑞星掛馬網(wǎng)站攔截功能

以“海運女艷照”被黑客惡意掛馬為例,黑客利用此焦點事件傳毒的事件有增多的趨勢,如果安裝了“瑞星殺毒軟件2009”或“瑞星全功能安全軟件”,當(dāng)網(wǎng)民瀏覽帶毒論壇、網(wǎng)站時,瑞星2009會立即提示網(wǎng)頁存在惡意代碼,并顯示病毒名稱,如下圖。

再以09年6月28日“中國票務(wù)網(wǎng)(htxxp://www.piao.com/)被植入惡意代碼為例。用戶訪問該頁面將被安裝木馬病毒等惡意程序,可以導(dǎo)致電腦被黑客控制并且被竊取敏感信息。 【MalUrl:htxxp://www.piao.com/c_lvyou/index.asp】,安裝了“瑞星殺毒軟件2009”或“瑞星全功能安全軟件”會立即提示網(wǎng)頁存在惡意代碼,并進行攔截,如下圖。