2009年上半年中國大陸地區(qū)互聯(lián)網(wǎng)安全報告

2009-08-27 07:52:00四、2009年上半年度掛馬網(wǎng)站案例分析

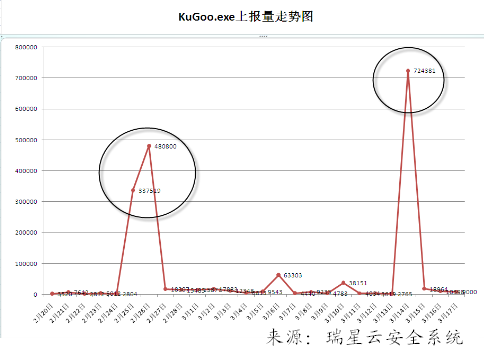

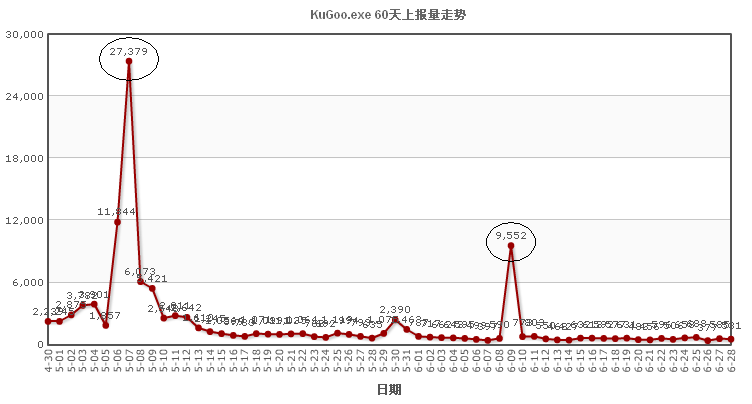

1、酷狗被黑客惡意掛馬

2009年2月25日,瑞星“云安全”監(jiān)測數(shù)據(jù)表明,酷狗被掛馬,當(dāng)天截獲到KuGoo.exe訪問掛馬網(wǎng)站的數(shù)量為337519,第二天2月26日為480800,那一次掛馬的“壽命”長達(dá)兩天,直到2月27日才清除了掛馬。3月14日通過KuGoo.exe進(jìn)程訪問掛馬網(wǎng)站數(shù)據(jù)量暴增,為724381,達(dá)到平時訪問量的30倍之多,那次掛馬持續(xù)了一天,3月15日被清除恢復(fù)正常,當(dāng)天顯示數(shù)量下降至18964。

以3月14日為例,最早在3月14日凌晨4點19分酷狗論壇上就有用戶反饋酷狗被掛馬,直至當(dāng)天中午11點47分仍有類似的帖子出現(xiàn)。惡意網(wǎng)木馬網(wǎng)站為的“壽命”越長,傳播和受害面就越廣。尤其是沒有安裝網(wǎng)頁木馬攔截功能的軟件的這部分用戶,絲毫察覺不到自己的計算機(jī)已遭到攻擊、入侵。一旦木馬病毒下載后自動運行,信息安全就受到嚴(yán)重威脅。

截止到6月29日,“云安全”數(shù)據(jù)中心顯示,酷狗網(wǎng)站在5月7日和6月9日仍有小范圍的被掛馬行為。(5月7日截獲到KuGoo.exe訪問掛馬網(wǎng)站的數(shù)量為27379,6月9日為9552)

2、“極品時刻表”被黑客惡意掛馬

2009年3月9日,瑞星“云安全”系統(tǒng)提供的數(shù)據(jù)表明,網(wǎng)民中流行的“極品時刻表”軟件被黑客掛馬,截至當(dāng)天19時為止,瑞星已攔截到66757人次網(wǎng)民遭到攻擊。極品時刻表內(nèi)嵌的網(wǎng)頁被黑客植入木馬,當(dāng)用戶使用該軟件查詢列車車次時,就會遭到攻擊。

(點擊“查詢”按鈕之后,該軟件自動打開的內(nèi)嵌廣告頁帶毒)

被植入木馬的網(wǎng)頁為極品時刻表內(nèi)嵌的廣告網(wǎng)頁,用戶在使用“查詢”功能之后,該軟件會自動打開那個被掛馬的網(wǎng)頁。該網(wǎng)頁中使用了多個常用軟件的流行漏洞,如果用戶沒有做好相應(yīng)的防護(hù),很容易中毒。

據(jù)了解,極品時刻表被植入的木馬地址為http://***.6t65r.cn/,該惡意網(wǎng)木馬網(wǎng)站量在那幾天上升極快,可能黑客還把該網(wǎng)頁植入了其它常用網(wǎng)站或軟件當(dāng)中。玩家一旦中毒,電腦會被下載病毒下載器、盜號木馬、蠕蟲等惡性病毒,從而帶來極大的安全風(fēng)險。

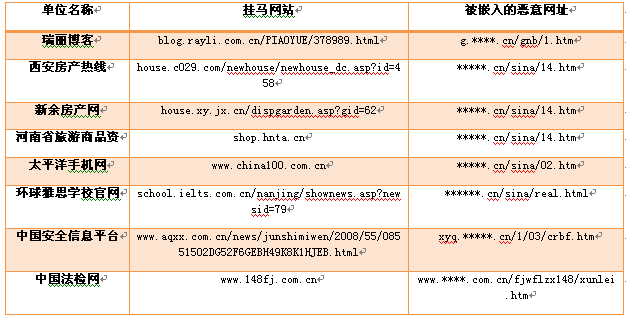

3、博客房產(chǎn)網(wǎng)站被掛馬導(dǎo)致大量用戶中毒

2009年4月,據(jù)瑞星“云安全”系統(tǒng)統(tǒng)計,本月瑞星共截獲了15432616個木馬網(wǎng)址,4月24-4.26日共有6,438,943人次的網(wǎng)民遭到網(wǎng)頁掛馬攻擊,瑞星共截獲了1,847,811個掛馬網(wǎng)址。僅4月24日當(dāng)天就有2,325,7762人次的網(wǎng)民遭到網(wǎng)頁掛馬攻擊,瑞星截獲了681,393個掛馬網(wǎng)址。其中博客、房地產(chǎn)、招聘、學(xué)校類網(wǎng)站被掛馬次數(shù)頻繁:

4、美女艷照引來網(wǎng)絡(luò)掛馬狂潮

2009年5月, “海運女艷照”成為網(wǎng)民關(guān)注的焦點,黑客利用此焦點事件傳毒的事件有增多的趨勢,據(jù)“云安全”中心數(shù)據(jù)顯示, 5月14日就有近百個相關(guān)帶毒論壇、網(wǎng)站被截獲,其中植入的木馬絕大部分會竊取網(wǎng)游帳號、下載其它惡意程序等。

據(jù)瑞星技術(shù)部門分析,黑客主要采用三種方式傳播病毒:建立帶毒網(wǎng)站,然后把網(wǎng)站地址通過QQ、論壇等方式轉(zhuǎn)貼,吸引用戶瀏覽,瀏覽后就會中毒;把艷照圖片跟病毒打包在一起,在論壇發(fā)帖稱“我有最全艷照合集”,讓網(wǎng)民留下郵箱,然后把帶毒圖片包發(fā)到網(wǎng)民郵箱里,網(wǎng)民打開瀏覽時就會中毒,還有的直接把木馬病毒偽裝成圖片的模樣,用戶瀏覽時就會中毒。

目前,幾大搜索引擎的貼吧里,有關(guān)海運女的帖子已經(jīng)有數(shù)萬個,其中絕大多數(shù)是讓網(wǎng)民留下郵箱,發(fā)送圖片包的。還有的黑客趁機(jī)在熱門帖子后面跟帖,留下帶毒網(wǎng)站的鏈接,誘騙網(wǎng)民上當(dāng)。

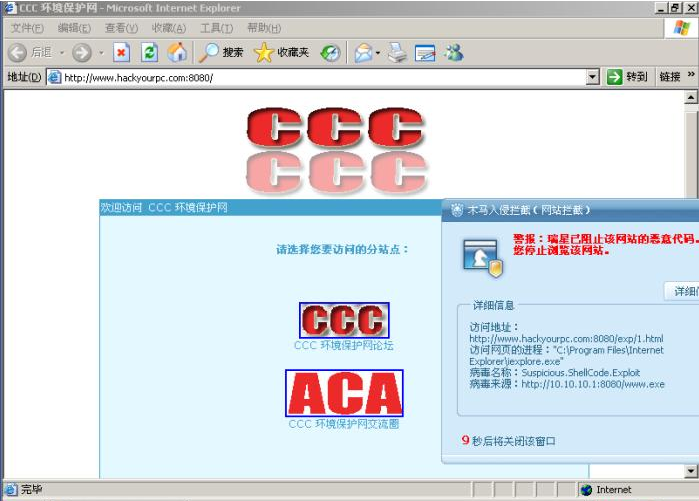

5、微軟DirectShow爆嚴(yán)重漏洞,黑客利用該漏洞掛馬

2009年6月,微軟公司向MAPP伙伴公布其DirectShow軟件中存在的一個嚴(yán)重漏洞,利用該漏洞的掛馬網(wǎng)站已經(jīng)在互聯(lián)網(wǎng)上出現(xiàn),用戶瀏覽這些網(wǎng)站后就會中毒。作為中國大陸地區(qū)的MAPP合作伙伴,瑞星公司在收到微軟提供的相關(guān)技術(shù)資料后,針對此漏洞進(jìn)行了緊急分析,并通過“云安全”系統(tǒng)成功截獲了利用該漏洞的掛馬網(wǎng)站。

據(jù)了解,微軟DirectShow漏洞在播放某些經(jīng)過特殊構(gòu)造的QuickTime媒體文件時,可能導(dǎo)致遠(yuǎn)程任意代碼執(zhí)行。攻擊者可隨意查看、更改或刪除數(shù)據(jù)或者創(chuàng)建擁有完全用戶權(quán)限的新帳戶。其中Windows 2000 Service Pack 4、Windows XP和 WindowsServer 2003容易受攻擊,Windows Vista和 Windows Server 2008的所有版本不容易受影響。

6、PDF網(wǎng)馬成為國內(nèi)近期較為流行的掛馬趨勢

在以往的網(wǎng)馬解密分析中,惡意網(wǎng)址利用pdf漏洞網(wǎng)馬寥寥無幾。偶爾零星的也是在國外網(wǎng)馬分析中有pdf網(wǎng)馬身影。但是根據(jù)近期針對國內(nèi)網(wǎng)馬分析,發(fā)現(xiàn)了多起pdf網(wǎng)馬身影。

根據(jù)6月份的瑞星每日安全播報分析的惡意網(wǎng)址來看,像類似http://2.hffangchan.com(合肥房產(chǎn)網(wǎng))、http://bbs.skyhu.com(火狐游戲網(wǎng))、http://www.china228.com/(好得網(wǎng))等被掛馬網(wǎng)站,在所掛惡意鏈接中均有pdf網(wǎng)馬,以http://xxx.xxx/xx/pef.pdf和http://xxx.xxx/xx/pd.pdf等兩個鏈接出現(xiàn)頻率最高,且出現(xiàn)有一個pdf網(wǎng)馬,使用網(wǎng)馬解密工具分析,出現(xiàn)截然兩種不同的網(wǎng)馬下載地址,使用相關(guān)的下載工具驗證下載,解密出網(wǎng)馬地址均為真實有效的可以下載的地址。雖然這個漏洞大概在2008年左右出現(xiàn),也是在近期分析國內(nèi)所掛惡意鏈接地址中,出現(xiàn)pdf網(wǎng)馬。這也充分說明了pdf網(wǎng)馬應(yīng)該會在2009年下半年國內(nèi)網(wǎng)頁掛馬中,增加黑客牟利成功的砝碼。

7、微軟最新視頻控件漏洞導(dǎo)致木馬爆發(fā)

7月7日,瑞星公司發(fā)布橙色安全警報,微軟視頻控件(Microsoft Video ActiveX Control)漏洞導(dǎo)致的掛馬網(wǎng)站攻擊大幅增加,7月5日凌晨瑞星“云安全”系統(tǒng)首次監(jiān)控到利用該漏洞的攻擊代碼出現(xiàn),隨后的5日6日短短兩天內(nèi),監(jiān)測到130萬用戶遭到利用該漏洞的攻擊。

瑞星安全專家分析,產(chǎn)生漏洞的原因是用戶系統(tǒng)中的msvidctl.dll組件不正確讀取持久化的字節(jié)數(shù)組,攻擊者可隨意覆蓋SEH或者RET,將EIP 設(shè)置成任意數(shù)值,結(jié)合javascript堆噴射方式可遠(yuǎn)程執(zhí)行任意代碼,黑客不必讓用戶運行被惡意修改的視頻文件就可以進(jìn)行掛馬攻擊。用戶一旦訪問被掛馬的網(wǎng)站后,就會自動觸發(fā)MPEG-2視頻組件的msvidctl.dll組件,然后運行黑客植入的網(wǎng)頁木馬,最終下載大量盜號木馬病毒,導(dǎo)致用戶電腦系統(tǒng)異常甚至藍(lán)屏,并盜取用戶網(wǎng)游賬號密碼等個人信息。

8、微軟Office漏洞導(dǎo)致大量掛馬網(wǎng)站

7月13日,繼微軟視頻控件漏洞出現(xiàn)之后,微軟Office網(wǎng)絡(luò)組件遠(yuǎn)程控制漏洞被黑客利用,進(jìn)行掛馬攻擊。根據(jù)瑞星“云安全”系統(tǒng)監(jiān)測,5日內(nèi)已有133余萬臺電腦遭攻擊。北京時間14日凌晨,微軟已經(jīng)發(fā)布了針對該漏洞的通告。

該漏洞危害全系列Windows系統(tǒng),黑客可利用該漏洞來構(gòu)建掛馬網(wǎng)站,用戶訪問這些網(wǎng)站后即會被感染,植入木馬下載器、盜號木馬等惡意程序。目前該漏洞沒有官方補(bǔ)丁,瑞星殺毒軟件2009、瑞星全功能安全軟件2009中的獨有“網(wǎng)頁防掛馬”模塊,采用“網(wǎng)頁腳本行為分析技術(shù)”,無需補(bǔ)丁即可有效攔截利用該漏洞的掛馬網(wǎng)站。