XcodeGhost爆發(fā) 中國(guó)APP開(kāi)發(fā)者正遭遇最嚴(yán)重水坑攻擊

2015-09-23 09:33:479月18日,蘋果iOS被曝出安全漏洞,黑客利用經(jīng)過(guò)篡改的開(kāi)發(fā)工具Xcode向300余款千萬(wàn)量級(jí)的熱門APP注入了木馬病毒,致使上億用戶的手機(jī)配置信息被第三方提取,并隨時(shí)存在用戶隱私信息泄漏、Apple ID賬密泄漏、網(wǎng)銀及第三方支付賬戶被盜等風(fēng)險(xiǎn)。然而,在蘋果的安全神話被徹底粉碎之后4天,知名游戲引擎Unity及Cocos-2d也被曝出以同樣的手法遭到篡改,瑞星安全研究院對(duì)該事件進(jìn)行了重點(diǎn)關(guān)注和研究,并發(fā)現(xiàn)《憤怒的小鳥2》、《叫叫超級(jí)醫(yī)生》等知名手游都已遭到XcodeGhost攻擊。瑞星安全研究院院長(zhǎng)劉思宇指出,本次攻擊事件的發(fā)生絕非偶然,這是一次蓄謀已久的針對(duì)APP開(kāi)發(fā)者的"水坑攻擊",其危害之大、范圍之廣,史無(wú)前例,也很大程度上挑戰(zhàn)了iOS以及蘋果APP生態(tài)鏈的安全性。

XcodeGhost的投毒原理

XcodeGhost是篡改了Xcode編譯環(huán)境的LD配置文件(Xcode.app/Contents/PlugIns/Xcode3Core.ideplugin/Contents/SharedSupport/Developer/Library/Xcode/Plug-ins/CoreBuildTasks.xcplugin/Contents/Resources/Ld.xcspec)的DefaultValue字段。該字段定義了執(zhí)行l(wèi)d時(shí)的默認(rèn)參數(shù),XcodeGhost在此值的末尾追加了-force_load $(PLATFORM_DEVELOPER_SDK_DIR)/Library/Frameworks/CoreServices.framework/CoreServices,使Xcode在進(jìn)行l(wèi)d時(shí),強(qiáng)制link了包含惡意代碼的CoreServices。在APP啟動(dòng)時(shí),CoreFoundations.m中的UIWindow::didFinishLaunchingWithOptions函數(shù)得到執(zhí)行,惡意代碼被激活。

類似XcodeGhost的攻擊手段,是一種面向編譯器的攻擊,該類攻擊并非其第一次被使用。2009年就出現(xiàn)過(guò)一個(gè)被稱為“Delphi夢(mèng)魘” (Win32.Indcu.a)的病毒,它向人們展示了面向編譯器攻擊的威力。與XcodeGhost不同的是,它具有自我傳播的能力,卻沒(méi)有疑似“間諜/后門”軟件的功能,應(yīng)該說(shuō),Win32.Indcu.a更像是純粹的實(shí)驗(yàn)性的“游戲”, 而XcodeGhost更像是為了“未來(lái)某個(gè)時(shí)刻的收割”而進(jìn)行的一次有預(yù)謀的惡意代碼散播。

情況到底有多嚴(yán)重?

根據(jù)之前網(wǎng)上爆出的名單來(lái)看,受感染的應(yīng)用已經(jīng)數(shù)百個(gè)。瑞星安全研究人員在XY蘋果助手的市場(chǎng)下載了17款應(yīng)用,列表如下:

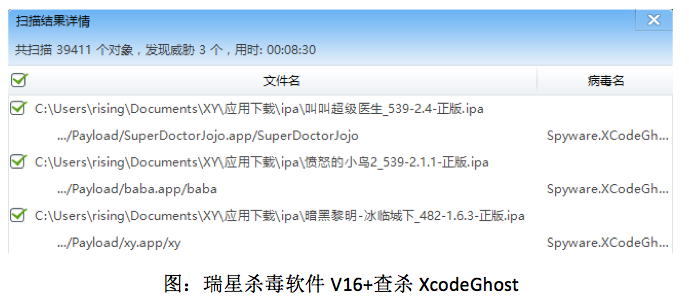

其中,有三款帶有XcodeGhost,也就是說(shuō)遭到惡意攻擊的APP達(dá)到17.65%,情況非常不容樂(lè)觀。按照這樣的比例進(jìn)行估算,感染量不但大大超過(guò)目前所有媒體報(bào)道的數(shù)量,也將超出人們的想象。

劉思宇指出,本次以XcodeGhost為導(dǎo)火索的海量APP木馬病毒注入事件主要由兩個(gè)原因引起,第一,海外網(wǎng)站連接不穩(wěn)定,不能滿足廣大開(kāi)發(fā)者的下載需求;第二,免費(fèi)能為開(kāi)發(fā)者節(jié)省成本,因此更多的開(kāi)發(fā)者會(huì)選擇非正規(guī)渠道的破解版開(kāi)發(fā)工具和引擎。

結(jié)論及安全建議

“這是一次針對(duì)中國(guó)APP開(kāi)發(fā)者的水坑攻擊,其規(guī)模之大史無(wú)前例,此外,到底有多少APP開(kāi)發(fā)的工具和引擎遭到惡意篡改目前尚無(wú)定論,可以肯定的是中招的絕不止Xcode、Unity和Cocos-2dx。此外,面向編譯器的攻擊是一種跨平臺(tái)的攻擊手段,Android系統(tǒng)雖然暫時(shí)沒(méi)有發(fā)現(xiàn)該類攻擊,并不代表未來(lái)不可能出現(xiàn)”。劉思宇表示,目前瑞星安全研究院正在對(duì)Android系統(tǒng)下的APP進(jìn)行大規(guī)模掃描檢測(cè),并將第一時(shí)間通過(guò)官方網(wǎng)站、微博、微信等渠道公布結(jié)果。

目前,瑞星大數(shù)據(jù)平臺(tái)(地址:http://data.rising.com.cn/index.aspx)和瑞星殺毒軟件V16+(免費(fèi)下載:http://pc.rising.com.cn/V16plus/)均能對(duì)染毒的APP進(jìn)行檢測(cè)。建議所有用戶盡快在電腦中對(duì)APP進(jìn)行備份,并將備份的程序上傳至瑞星大數(shù)據(jù)平臺(tái)檢測(cè),或使用瑞星殺毒軟件V16+進(jìn)行掃描。

此外,針對(duì)上述情況,劉思宇建議廣大APP開(kāi)發(fā)者,第一時(shí)間檢查自己的APP是否遭到XcodeGhost的攻擊,同時(shí),無(wú)論是否被攻擊都應(yīng)禁用并卸載所有在第三方下載的開(kāi)發(fā)工具及引擎。如APP已遭木馬病毒注入,應(yīng)立刻進(jìn)行修復(fù),并通過(guò)所有渠道發(fā)布最新版本,及時(shí)提醒用戶進(jìn)行更新。

同時(shí),建議廣大普通用戶,應(yīng)即刻對(duì)手機(jī)中的所有APP進(jìn)行檢測(cè),立刻對(duì)可更新的APP進(jìn)行修復(fù),如檢測(cè)有問(wèn)題的APP無(wú)新版本可更新,應(yīng)暫時(shí)卸載APP,并修改相應(yīng)的賬號(hào)密碼。

*部分文字參考:

ClaudXiao:http://researchcenter.paloaltonetworks.com/2015/09/more-details-on-the-xcodeghost-malware-and-affected-ios-apps/ https://github.com/XcodeGhostSource/XcodeGhost