瑞星預(yù)警:新型Web劫持技術(shù)現(xiàn)身 專攻搜索引擎

2013-08-20 11:12:28近期,瑞星互聯(lián)網(wǎng)攻防實(shí)驗(yàn)室截獲了一例利用script腳本進(jìn)行Web劫持的攻擊案例,在該案例中,黑客利用一批新聞頁(yè)面重置了搜索引擎頁(yè)面,并將搜索結(jié)果替換為自己制作的假頁(yè)面,以達(dá)到惡意推廣的目的。瑞星安全專家表示,這種Web劫持在國(guó)內(nèi)尚屬首例,同時(shí)也非常危險(xiǎn),用戶稍不留神就可能進(jìn)入黑客制作的釣魚頁(yè)面,從而被騙取錢財(cái)及隱私信息。因此,廣大用戶在上網(wǎng)時(shí)應(yīng)隨時(shí)保持警惕,一旦發(fā)現(xiàn)頁(yè)面內(nèi)容出現(xiàn)異常,應(yīng)馬上核對(duì)所在頁(yè)面的網(wǎng)址,以免上當(dāng)受騙。

瑞星安全專家指出,該類新型Web劫持是利用script腳本實(shí)現(xiàn)的。在已知的案例中,黑客入侵了某地方門戶網(wǎng)站,篡改了該網(wǎng)站的新聞頁(yè)面,并向這些頁(yè)面植入自己的廣告、新聞及惡意代碼。一旦用戶從搜索結(jié)果頁(yè)面點(diǎn)擊進(jìn)入被篡改過(guò)的新聞頁(yè)面,script腳本就會(huì)用假頁(yè)面置換原搜索結(jié)果頁(yè)面。因?yàn)樵摵诳褪褂昧伺c原搜索引擎極其近似的域名,并阻止瀏覽器的后退功能退回原頁(yè)面,所以一般用戶很難察覺(jué)自己打開(kāi)的網(wǎng)站已經(jīng)被調(diào)包了。

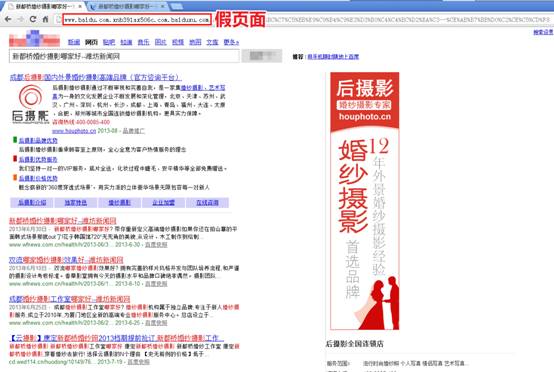

圖1:原搜索結(jié)果頁(yè)面

圖2:被黑客植入惡意代碼的新聞頁(yè)面

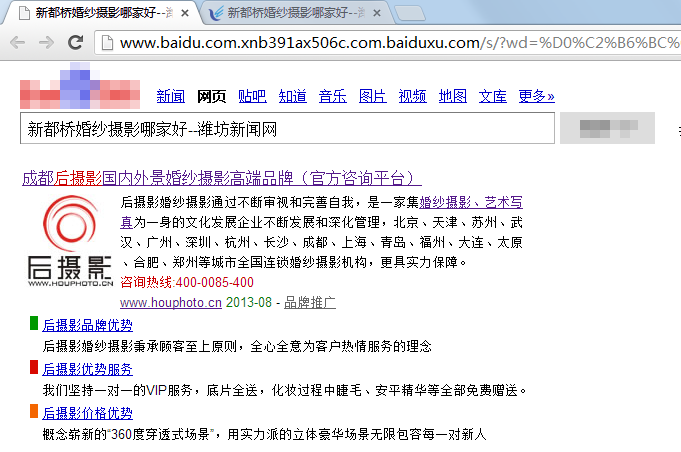

圖3:被劫持后自動(dòng)跳轉(zhuǎn)的假頁(yè)面

瑞星安全專家表示,這種新型Web劫持非常危險(xiǎn),今后還有可能有更多網(wǎng)站遭遇劫持,其中搜索引擎、金融、電商以及票務(wù)等網(wǎng)站可能成為高危攻擊目標(biāo)。它能夠悄無(wú)聲息地替換用戶打開(kāi)的任意頁(yè)面,在用戶以為自己仍在瀏覽常用網(wǎng)站時(shí),卻落入了黑客的圈套,受害的用戶將在毫不知情的情況下被套取錢財(cái)及個(gè)人隱私信息。因此,瑞星安全專家再次提醒廣大用戶,瀏覽網(wǎng)站時(shí),頁(yè)面出現(xiàn)任何不同尋常的變化都要警惕,同時(shí)仔細(xì)核對(duì)頁(yè)面地址,以免遭受不必要的損失。

附:瑞星互聯(lián)網(wǎng)攻防實(shí)驗(yàn)室《Web劫持搜索頁(yè)面分析報(bào)告》

Web劫持搜索頁(yè)面分析報(bào)告

現(xiàn)象分析

地址:

http://www.baidu.com/s?wd=%D0%C2%B6%BC%C7%C5%BB%E9%C9%B4%C9%E3%D3%B0%C4%C4%BC%D2%BA%C3--%CE%AB%B7%BB%D0%C2%CE%C5%CD%F8

打開(kāi)以后頁(yè)面為正常頁(yè)面。

附圖1:原頁(yè)面

在這個(gè)頁(yè)面中,點(diǎn)擊域名是www.wfnews.com.cn或www.cnncw.cn的網(wǎng)站,會(huì)打開(kāi)一個(gè)選項(xiàng)卡去訪問(wèn)目標(biāo)頁(yè)面。

附圖2:點(diǎn)擊的目標(biāo)頁(yè)面

但是隨后能就發(fā)現(xiàn)之前的頁(yè)面已經(jīng)變成了一個(gè)其他網(wǎng)站的地址:

http://www.baidu.com.xnb391ax506c.com.baiduxu.com/s/?wd=%D0%C2%B6%BC%C7%C5%BB%E9%C9%B4%C9%E3%D3%B0%C4%C4%BC%D2%BA%C3--%CE%AB%B7%BB%D0%C2%CE%C5%CD%F8

附圖3:被劫持后自動(dòng)跳轉(zhuǎn)的假頁(yè)面

然后,我們重新打開(kāi)原頁(yè)面,點(diǎn)擊域名不是www.wfnews.com.cn或www.cnncw.cn的網(wǎng)站,發(fā)現(xiàn)原頁(yè)面不會(huì)變成其他地址。

原理分析

通過(guò)現(xiàn)象的分析,我們推測(cè)很有可能是新打開(kāi)的網(wǎng)站里面存在問(wèn)題。所以挑選了一個(gè)網(wǎng)頁(yè)對(duì)其源碼進(jìn)行分析,主要分析其內(nèi)部引入的腳本文件內(nèi)容,分析的URL地址是http://www.wfnews.com.cn/health/h/2013-06/30/contentt_4038562.htm。

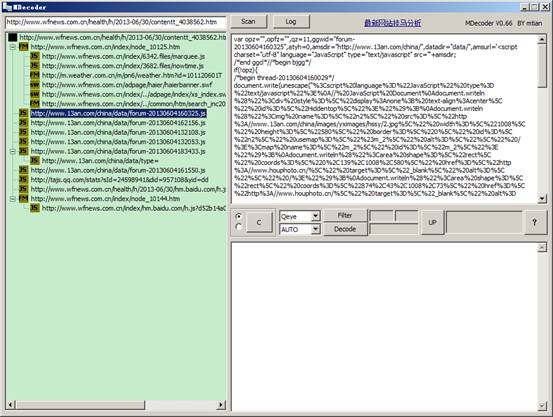

通過(guò)對(duì)引入的腳本文件的分析,我們發(fā)現(xiàn)其中一些引入的文件中包含有經(jīng)過(guò)加密處理的腳本代碼,這個(gè)很有可能就是引起跳轉(zhuǎn)的原因。

附圖4:加密腳本內(nèi)容

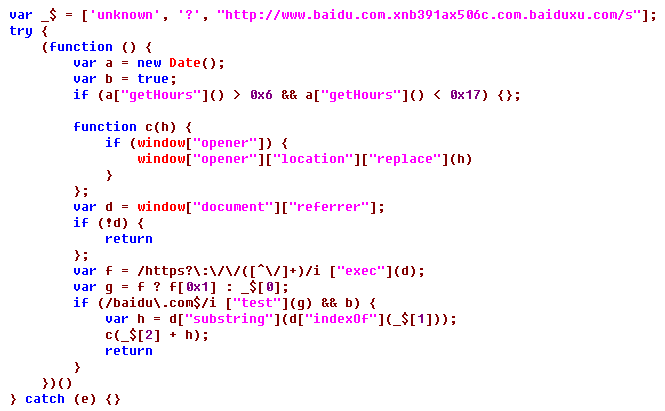

下面我們來(lái)分析引入的那個(gè)加密腳本http://www.13an.com/china/data/forum-20130604183433.js。下載并經(jīng)過(guò)解密分析分析一下,我們得到了核心代碼如下附圖5所示:

附圖5:攻擊腳本的核心代碼

下面我們自己寫一個(gè)小代碼進(jìn)行本地測(cè)試,測(cè)試方法比較簡(jiǎn)單,創(chuàng)建兩個(gè)文件index.html和new.html。

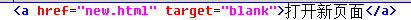

Index.html頁(yè)面比較簡(jiǎn)單,就是引入一個(gè)a標(biāo)簽,然后點(diǎn)擊在新窗口中打開(kāi)new.Html,代碼如下。

附圖6:測(cè)試用Index.html的代碼

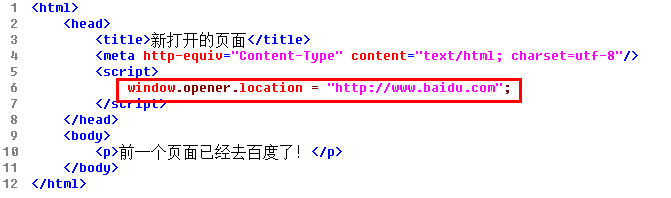

New.Html里面就增加了一個(gè)script腳本,用來(lái)處理window.opener,代碼如下。

附圖7:測(cè)試用New.html的代碼

紅框中的就是核心代碼,也就是導(dǎo)致原頁(yè)面重置的原因。然后我們分別在Chrome、Firefox、IE8環(huán)境進(jìn)行測(cè)試。

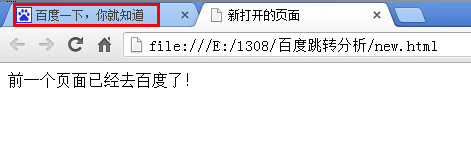

Chrome

附圖8:Chrome瀏覽器下的測(cè)試結(jié)果

截圖中就可以看到打開(kāi)新頁(yè)面時(shí),前面的index.html已經(jīng)是百度首頁(yè)了。

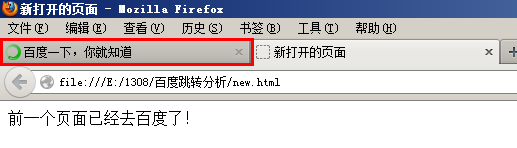

Firefox

附圖9:FireFox瀏覽器下的測(cè)試結(jié)果

火狐也是一樣的。

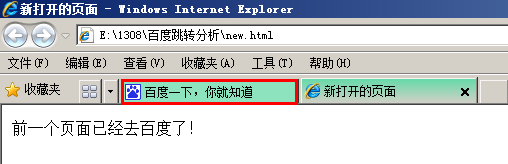

IE8

附圖10:IE8瀏覽器下的測(cè)試結(jié)果

IE8也跳轉(zhuǎn)過(guò)去了。

至此我們就了解了頁(yè)面是如何將百度的窗口跳轉(zhuǎn)到另一個(gè)頁(yè)面的。